Windows App auf dem iPhone mit Maus-Support und das Problem mit dem Auto-Lock

Stell dir vor: das Zimmer, das du normalerweise als Homeoffice nutzt, dient gleichzeitig als Gästezimmer, und dein Gast schläft dort um 7 Uhr morgens noch tief und fest. Du musst aber trotzdem arbeiten. Also greifst du zum iPhone, zur Surface Arc Mouse, zum Logitech K830 Keyboard, startest die Windows App, spiegelst alles per AirPlay auf den Wohnzimmer-TV und hast plötzlich einen vollwertigen Windows-Desktop auf dem Sofa. Ganz ohne Laptop.

Das war mein Setup heute Morgen. Die Surface Arc Mouse habe ich gestern erhalten, gleich mit dem Setup gespielt und dabei auch direkt den Firmware-Update-Prozess durchlaufen. Es funktioniert überraschend gut, sobald man das Sleep-Problem gelöst hat.

Teil 1: Surface Mouse auf iOS. Preview, aber es funktioniert.

Microsoft hat die Surface Mouse-Unterstützung still und leise in die Windows App auf iOS eingebaut. Das Feature befindet sich aktuell im Preview und wird nur für bestimmte Geräte und Firmware-Versionen unterstützt. Hier ist die Schritt-für-Schritt-Einrichtung.

Unterstützte Geräte

- Surface Mouse

- Surface Arc Mouse

Voraussetzungen

- iPhone 15 oder neuer mit aktiviertem Bluetooth

- Ein Windows-PC mit den neuesten Windows-Updates

- Eine unterstützte Surface Mouse

Schritt 1: Firmware-Update (nicht vergessen)

Bevor überhaupt etwas funktioniert, braucht die Maus ein Firmware-Update. Und hier eine freundliche Erinnerung an alle Apple-Fans: Das Update lässt sich ausschliesslich über einen Windows-PC durchführen. Nicht iPhone. Nicht iPad. Windows. Ihr wurdet gewarnt.

Die benötigten Firmware-Versionen und Download-Links für Surface Mouse und Surface Arc Mouse sind in der Microsoft-Dokumentation aufgeführt. Das MSI-Paket im Administrator-Modus auf einem Windows-PC ausführen, die Maus per Bluetooth verbinden und dann 10 Minuten lang gar nichts tun. (Ja, wirklich. Zehn Minuten. Firmware hat es nicht eilig.)

Schritt 2: Mit dem iPhone koppeln

Einstellungen > Bluetooth und die Maus aus der Liste der verfügbaren Geräte auswählen.Schritt 3: In der Windows App verwenden

Die Windows App öffnen, eine AVD- oder Cloud-PC-Session starten, und die Maus wird automatisch erkannt. Keine weitere Konfiguration notwendig. In der Remote-Session erscheint ein echter Windows-Cursor. Es fühlt sich tatsächlich an wie am Schreibtisch sitzen.

Teil 2: Das Problem. Das iPhone schläft ein.

Hier ist der Haken, den niemand erwähnt. Wer Maus und Keyboard für die Remote-Session nutzt, berührt den iPhone-Bildschirm nicht. Und iOS sieht in seiner unendlichen Weisheit keinerlei Bildschirmaktivität und sperrt den Bildschirm nach dem Auto-Lock-Timeout.

Die AVD-Session läuft weiterhin auf dem Server. Aber man schaut auf den Sperrbildschirm. Alle paar Minuten.

Die gute Nachricht: Es gibt mehrere Möglichkeiten, damit umzugehen. SimplyMac bietet eine gute Übersicht aller Optionen: How to Keep an iPhone from Sleeping. Hier sind die praktischsten für unseren AVD-Use-Case:

Option A: Maus bewegen? Geht, aber will ich das wirklich???

Ja das geht, in meinem Fall darf ich einfach die Maus nicht länger als 30 Sekunden in Ruhe lassen, sonst sperrt es… nicht praktikabel

Option B: Auto-Lock auf Maximum verlängern

Standardmässig sperrt iOS den Bildschirm nach 30 Sekunden Inaktivität. Unter Einstellungen > Anzeige & Helligkeit > Automatische Sperre kann man das auf „NIE“ einstellen oder in meinem Fall, da mein Gerät mit MDM Policies konfiguriert ist, auf maximal 5 Minuten verlängern. Das gibt etwas mehr Spielraum, löst das Problem bei längeren Sessions aber nicht vollständig.

Sicherheitshinweis: Je länger der Auto-Lock-Timeout, desto länger bleibt das iPhone entsperrt und zugänglich, wenn man es unbeaufsichtigt lässt. Im Heimumfeld ist das meist kein Problem, aber in öffentlichen oder geteilten Räumen sollte man das im Hinterkopf behalten.

Option C: Geführter Zugriff (Guided Access)

Ein iOS-Bedienungshilfen-Feature, das das iPhone auf eine einzelne App beschränkt und den Bildschirm am Einschlafen hindert. Aktivierung unter Einstellungen > Bedienungshilfen > Geführter Zugriff, dann dreifach auf den Seitenknopf klicken, wenn die Windows App offen ist. Etwas mehr Aufwand beim Einrichten, aber zuverlässig für längere Sessions.

Option D: iOS Shortcuts-Automation (für Fortgeschrittene)

Wer es vollautomatisch möchte: Mit der Kurzbefehle-App lässt sich eine Automation erstellen, die die automatische Sperre auf „Nie“ setzt, wenn die Windows App geöffnet wird, und beim Schliessen wieder auf den normalen Wert zurücksetzt. iOS Kurzbefehle unterstützt App-öffnen- und App-schliessen-Trigger, ein elegantes Zwei-Automationen-Setup für alle, die sich mit der Kurzbefehle-App auskennen.

Hey Microsoft, noch eine Sache

Bis dahin: Auf 5 min stellen und ab und zu den Touchscreen betatschen und das Wohnzimmer-Office-Setup geniessen. Der schlafende Gast ist optional, ist aber ein guter Grund mit diesem Anwendungsfall zu bluffen.

Microsoft Teams auf dem Mac in AVD / Windows 365: SlimCore-Optimierung jetzt in Public Previev

Wer mich kennt, weiss: Ich nutze seit 2006 privat ausschliesslich Mac. Nicht weil ich ein Apple-Fanboy bin, sondern weil es für mich schlicht das bessere Werkzeug ist. Und wer sich in der EUC-Welt auskennt, weiss auch, dass das nicht immer einfach war. macOS hat neue Features immer etwas später erhalten. Mit Lösungen wie Microsoft Azure Virtual Desktop (AVD) oder Windows 365 lässt sich auch vom Mac aus gut auf Unternehmensumgebungen zugreifen, und auch hier hat sich das in den letzten Monaten massiv verbessert.

Aber bei Microsoft Teams in der VDI-Umgebung hatte ich mit dem Mac immer leicht das Nachsehen. Unter Windows funktionierte die Teams-Optimierung mit AVD seit Jahren solide. Auf dem Mac hingegen lief man auf die ältere WebRTC-basierte Optimierung, ohne die neueren Features, die Windows-Nutzer längst kannten. Dieses Ungleichgewicht ändert sich jetzt, zuerst als Public Preview.

Was steckt dahinter?

Mit der neuen VDI-Lösung für Teams (intern auch „VDI 2.0“ genannt) hat Microsoft die bestehende WebRTC-Optimierung durch eine neue Medien-Engine namens SlimCore ersetzt. SlimCore ist dieselbe Engine, die bereits im nativen Teams-Desktop-Client für Windows steckt. Das Ziel ist klar: echte Feature-Parität zwischen dem nativen und dem virtualisierten Teams-Client, unabhängig vom Endgerät.

Für Windows-Endpunkte ist SlimCore seit Ende 2024 generell verfügbar. Seit Frühjahr 2026 befindet sich die Unterstützung für macOS-Endpunkte in der offiziellen Public Preview, für AVD- und Windows 365-Umgebungen.

Die offizielle Referenz dazu: Microsoft 365 Roadmap ID 502524 sowie die Microsoft Learn Dokumentation zur neuen VDI-Lösung.

Wichtig: MAU-Version, nicht der App Store

Hier gibt es eine Besonderheit, die leicht übersehen wird:

MAU steht für Microsoft AutoUpdate, den Update-Mechanismus von Microsoft für macOS-Apps. Die MAU-Version der Windows App wird direkt von Microsoft bezogen, nicht über den App Store. Wer bisher die App Store-Version nutzte, muss für die neue Optimierung wechseln. Die Mindestversion ist Windows App für Mac 11.3.2.

Voraussetzungen im Überblick

| Komponente | Mindestversion |

|---|---|

| Windows App für Mac (MAU-Version) | 11.3.2 |

| Microsoft Teams im AVD/W365 | 24193.1805.3040.8975 |

Public Preview aktivieren: Admin-Schritte

Die Aktivierung der Public Preview erfolgt über eine Teams Update Policy im Teams Admin Center, derselbe Mechanismus, der für alle Teams-Vorschau-Features verwendet wird.

... > Einstellungen > Info über Teams > Frühzeitiger Zugriff aktivieren und Teams neu starten.

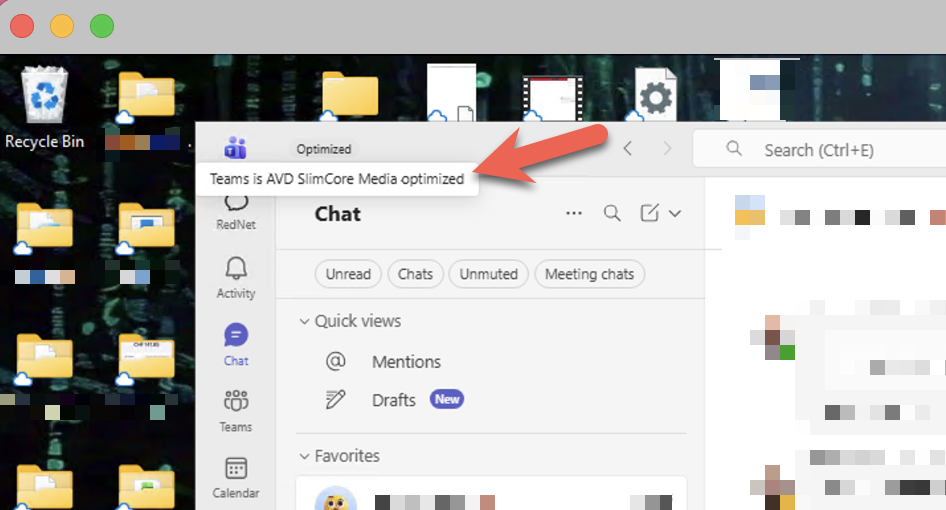

Wie erkenne ich, ob die Optimierung aktiv ist?

Im virtualisierten Teams-Client unter ... > Einstellungen > Info über Teams:

AVD SlimCore Media Optimized

Neue Optimierung aktiv. Alles gut.

AVD Media Optimized

Legacy WebRTC-Optimierung aktiv. Noch nicht auf SlimCore umgestellt.

AVD Media not connected

Keine Optimierung aktiv.

Neuere Teams-Versionen zeigen zudem einen VDI-Statusindikator direkt oben links in der Benutzeroberfläche, kein Suchen mehr in den Einstellungen.

Fazit

Für Mac-Nutzer in AVD/Windows 365-Umgebungen ist das ein echter Fortschritt. Die SlimCore-Optimierung bringt Features wie 1080p-Video, Gallery View 3×3/7×7, Hardware-Beschleunigung und deutlich bessere Performance, alles Dinge, die Windows-Nutzer schon kannten. Dass das nun auch für den Mac kommt, freut mich persönlich sehr.

Es ist vorerst eine Public Preview, also mit entsprechender Erwartungshaltung testen. Aber der Weg stimmt.

Offizielle Links

📄 Microsoft Learn: Neue VDI-Lösung für Teams

🗺️ Microsoft 365 Roadmap: ID 502524

Alle Informationen in diesem Artikel basieren auf öffentlich verfügbaren Informationen von Microsoft.

Service Principals statt Secure Clients – Citrix Cloud wird sicherer!

TL;DR

Im Januar 2025 hat Citrix offiziell Service Principals für Citrix Cloud eingeführt – als sichere Alternative zu Secure Clients. Sie bieten zeitlich begrenzte Secrets, rollenbasierte Zugriffssteuerung und detailliertes Audit-Logging.

Lange bekannte Schwächen – jetzt gelöst

In meiner wiederkehrenden Präsentation „Benefits and Challenges with Citrix DaaS – Journey of 2 Swiss Citrix Customers to the Citrix Cloud“ habe ich mehrfach auf die Sicherheitsrisiken von Secure Clients hingewiesen: Tokens ohne Ablaufdatum, keine Möglichkeit zur Rechtebegrenzung und eingeschränktes Logging.

Mit der Einführung der Service Principals hat Citrix nun endlich eine robuste Lösung geliefert.

Warum Service Principals wichtig sind

- Zentrale Rechteverwaltung: Rollenbasierte Berechtigungen lassen sich gezielt und unabhängig vom Ersteller zuweisen.

- Ablaufende Secrets & Rotation: Secrets sind zeitlich begrenzt (Laufzeit wählbar), und Citrix erinnert rechtzeitig an das Ablaufen.

- Verbessertes Audit-Logging: In den API-Logs ist ersichtlich, welcher Service Principal eine Aktion ausgelöst hat – volle Transparenz.

- Reibungslose Migration: Bestehende Secure Clients lassen sich ohne großen Aufwand ersetzen.

Was du jetzt tun solltest

- Falls ihr noch Secure Clients in Citrix Cloud verwendet – jetzt auf Service Principals umstellen:

- Erstelle Service Principals mit minimal notwendigen Rechten (Least Privilege).

- Definiere Ablaufdaten für Secrets und plane eine Rotation.

- Auch Automatisierungen wie Ansible, VM-Bereitstellung etc. sollten auf Service Principals umgestellt werden.

- Nutze die offiziellen Citrix-Dokumentationen und Tools zur Umsetzung.

Nützliche Citrix-Ressourcen

- 🔗 Feature-Ankündigung: „Service Principals to replace Secure Clients in Citrix Cloud“ (30. Januar 2025)

- 🔗 Schritt-für-Schritt-Anleitung: „Get started with Citrix Cloud APIs“ (Mai 2025)

Fazit

Citrix Service Principals bringen moderne Sicherheitsstandards in die Citrix Cloud – mit klar definierten Rechten, ablaufenden Credentials und vollständigem Audit-Tracking.

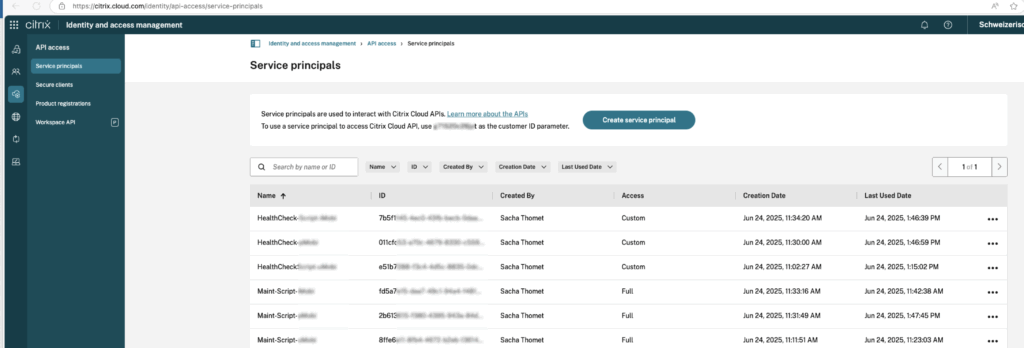

Ich habe verschiedene Service Principals mit spezifischen Rechten für unterschiedliche Skripte und Anwendungsfälle erstellt.

Falls du bisher gezögert hast, weil Secure Clients „einfach laufen“ – jetzt ist der richtige Zeitpunkt, auf eine zukunftssichere Lösung umzusteigen.

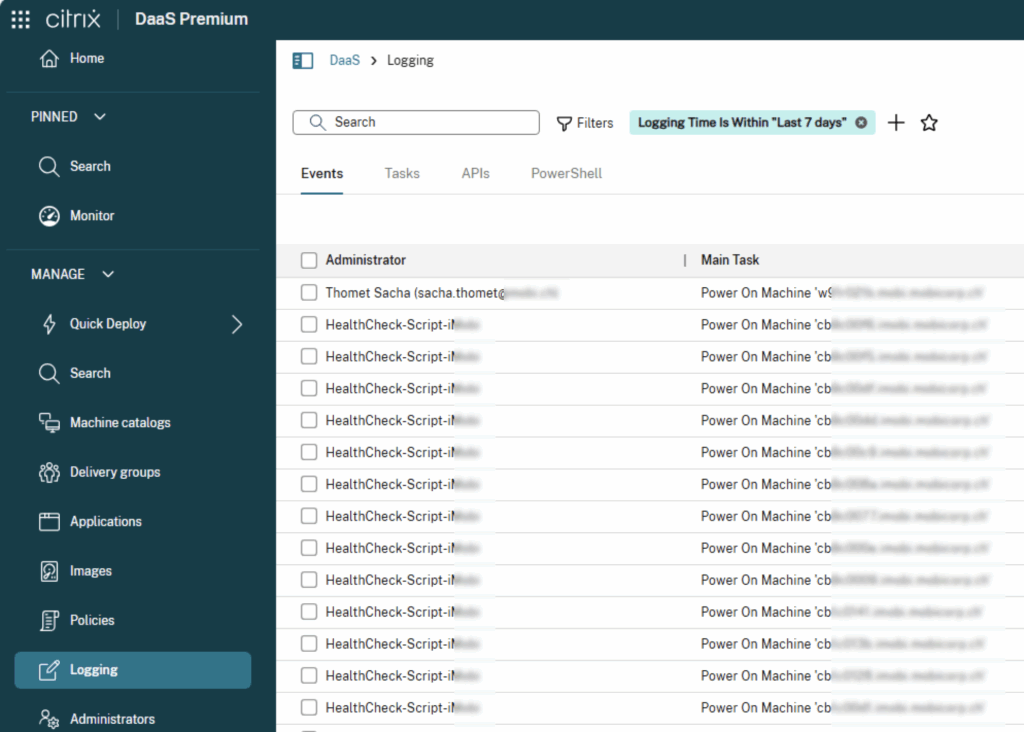

Übrigens: Im Log siehst du nun genau, welcher Service Principal aktiv war:

Ich wurde Microsoft MVP – ein paar Gedanken dazu

Heute war einer dieser besonderen Momente: Der Paket-Kurrier hat mir die Microsoft MVP-Trophäe gebracht – gross, schwer, aus echtem Glas. Und ja, sie macht sich ziemlich gut im Regal, gleich neben den anderen Trophäen, die ich über die Jahre aus der End-User-Computing-Welt oder dem Sporttauchen gesammelt habe. Aber diese hier… die ist besonders.

Warum?

Weil sie nicht einfach nur technische Exzellenz auszeichnet. Und ganz ehrlich: Ich bin überzeugt, es gibt viele da draussen, die technisch mehr draufhaben als ich. Leute mit tiefem Spezialwissen, eleganterem Code oder komplexeren Architekturen.

Aber ich bin sichtbar. Ich teile mein Wissen. Ich bringe Menschen zusammen. Ich fördere andere – sei es durch Coachings, Vorträge, der Organisation von Events und der SwissEUC User Group oder durch das einfache Weitergeben von Erkenntnissen in Blogposts, LinkedIn-Beiträgen oder eben auch auf den Social Networks mit kurzlebigem Inhalt wie Twitter oder Bluesky (ja, ich sage immer noch Twitter, auch wenn es X heisst).

Ich glaube, genau das macht einen MVP aus: Nicht, alles zu wissen – sondern das, was man weiss, mit anderen zu teilen. Die Community zu stärken. Den Austausch zu fördern.

Aber: Ich bin nicht allein MVP geworden. Diese Auszeichnung gehört auch meinem Umfeld. Meinen Arbeitskollegen, mit denen ich täglich tüftle, diskutiere und lerne. Meinen Freunden aus der Community, mit denen ich Events organisiere, Ideen spinne und Visionen entwickle. Und meiner Familie, die mich bei all meinen Aktivitäten unterstützt, mich motiviert und mir die Zeit gibt, mich zu engagieren.

Ich bin dankbar – für die Anerkennung von Microsoft. Und für all die Menschen, die mich auf diesem Weg begleiten.

Lasst uns weitermachen. Teilen. Lernen. Besser werden.

– Sacha

Warum die Windows App für Mac (v11.1.4) ein verstecktes Highlight ist

TL;DR: Die neue Windows App für Mac (Version 11.1.4) bringt zwei zentrale Neuerungen, die in den offiziellen Release Notes kaum oder gar nicht erwähnt werden, aber einen grossen Unterschied machen:

1. YubiKey-/Passkey-Unterstützung direkt in der AVD-Session

2. Deutlich besseres Verhalten beim Resizing über einen oder mehrere Monitore

Diese Version macht AVD für mich auf dem Mac endlich rund – ein unerwartet grosser Sprung nach vorne.

Seit über zwei Jahren hoffe ich, dass Microsoft die Windows App für macOS (der Nachfolger der alten Remote Desktop App) funktional auf das Niveau der Windows-Version bringt – vor allem in Hinblick auf Authentifizierungsoptionen wie FIDO2/YubiKey (WebAuthn).

In der Firma wo ich arbeite nutzen wir AVD aktiv beispielsweise für virtuelle Entwicklungsumgebungen. Im internen Netzwerk setzen wir auf sichere Authentifizierung mit YubiKey – das funktioniert einwandfrei auf Windows-Geräten oder mit Citrix, aber nicht mit der Windows App für Mac.

Ich habe dieses Thema auch auf der Workplace Ninja Summit 2023 direkt mit Vertretern von Microsoft, namentlich Christiaan Brinkhoff und Sandeep Patnaik, angesprochen. Ich finde es immer wieder toll wie an solchen Events direkt mit PM’s gesprochen, und direkt Feedback gegeben werden kann.

Doch mir schien es, dass die macOS-Version bei Microsoft keine hohe Priorität hatte. Zu dem Thema gab es auch ein Microsoft User Voice, aber leider auch hier nicht viele Stimmen, was wohl die Priorisiserung von Microsoft begründete.

Umso überraschender war es, als ich vor wenigen Tagen durch Zufall auf die neue Version 11.1.4 stiess – ohne grosses Announcement, ohne grosse Versprechen. Und plötzlich funktioniert fast alles, was vorher gefehlt hat.

Meine persönlichen Highlights – die man nicht in den Release Notes findet:

Die offiziellen Release Notes erwähnen ein paar Verbesserungen rund ums UI und die Session-Stabilität – das ist schön, aber meine wahren Highlights tauchen kaum auf:

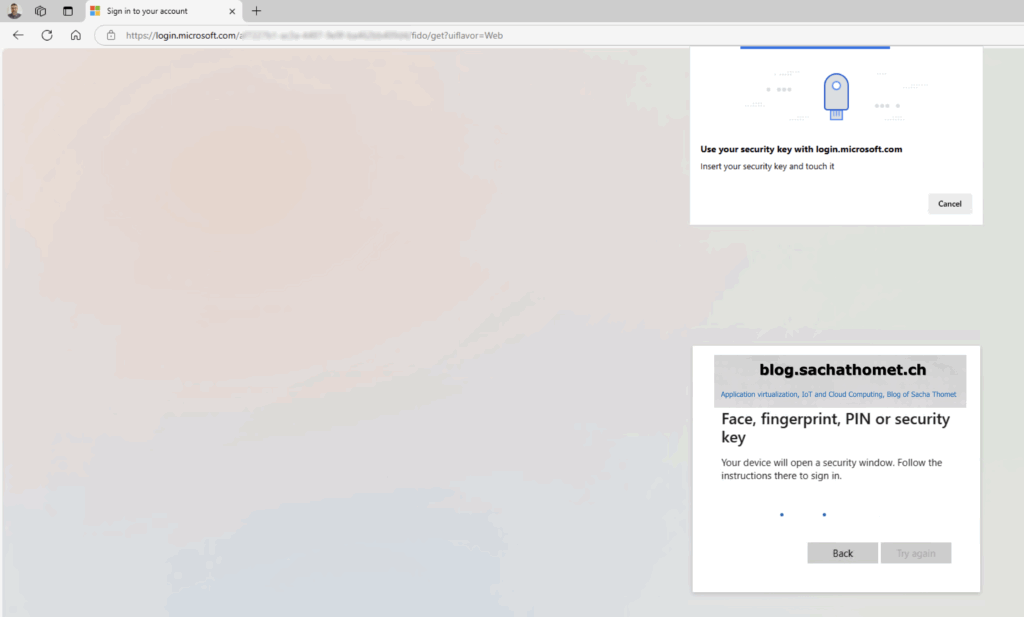

🔐 YubiKey- und Passkey-Support in AVD-Sessions

Ein Feature, das ich seit Jahren wollte: Die Möglichkeit, sich mit einem FIDO2-Key direkt in der Session zu authentifizieren, z. B. bei internen Portalen oder Apps.

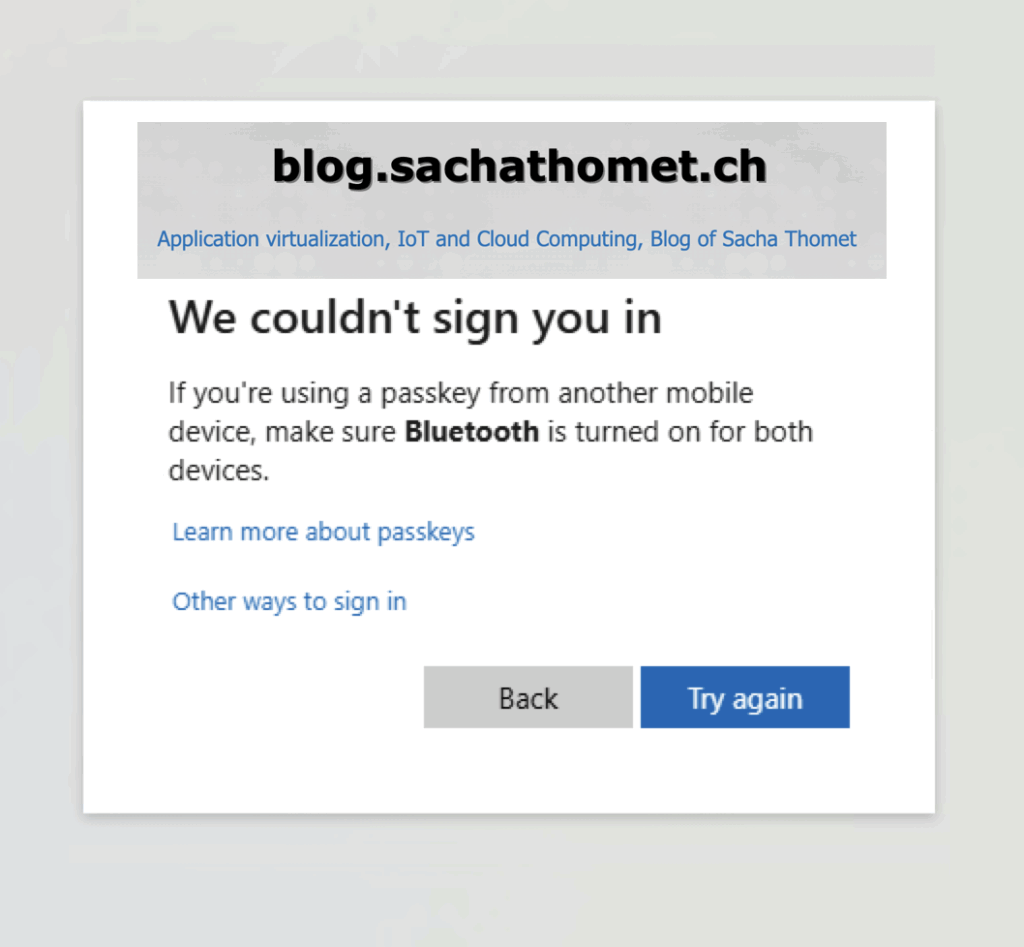

Vorher wurde der Key vom Mac-System blockiert oder schlicht nicht erkannt:

sah man dann entäuschenderweise beim berühren des YubeKeys.

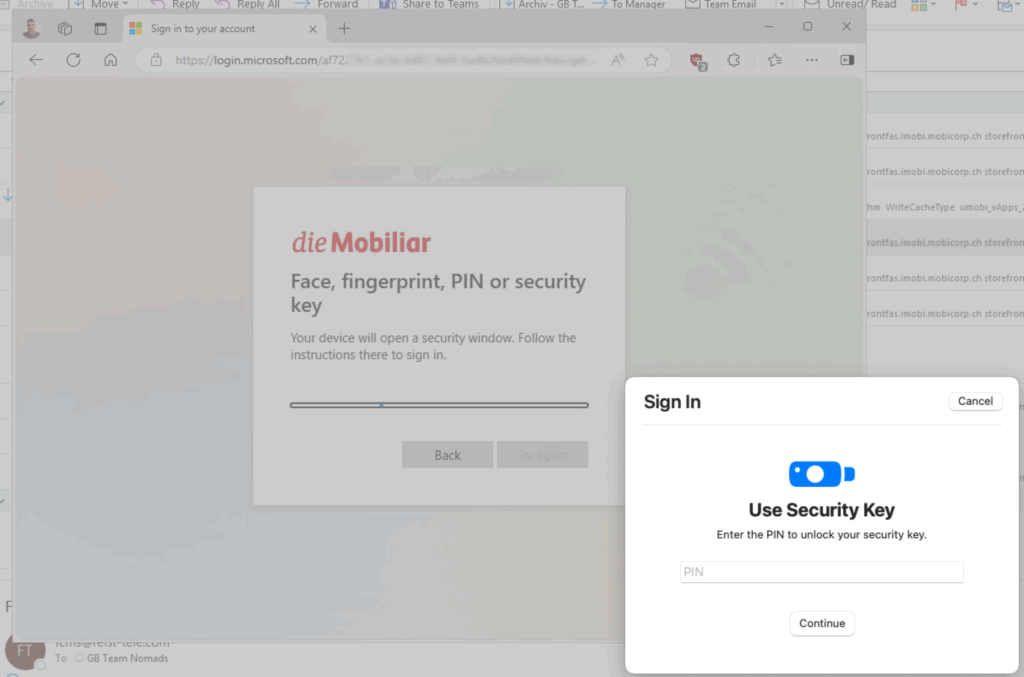

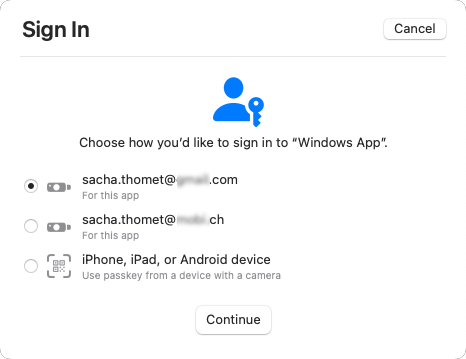

Jetzt funktioniert es endlich – nahtlos und ohne Bastellösungen, innerhalb der Session tauch das Fenster für die Pin-Eingabe des Security Kes auf:

Und bei mehreren Identitäten auf dem Security Key erscheint auch die Identitätsauswahl.

🖥️ Dynamisches Resizing über mehrere Bildschirme hinweg

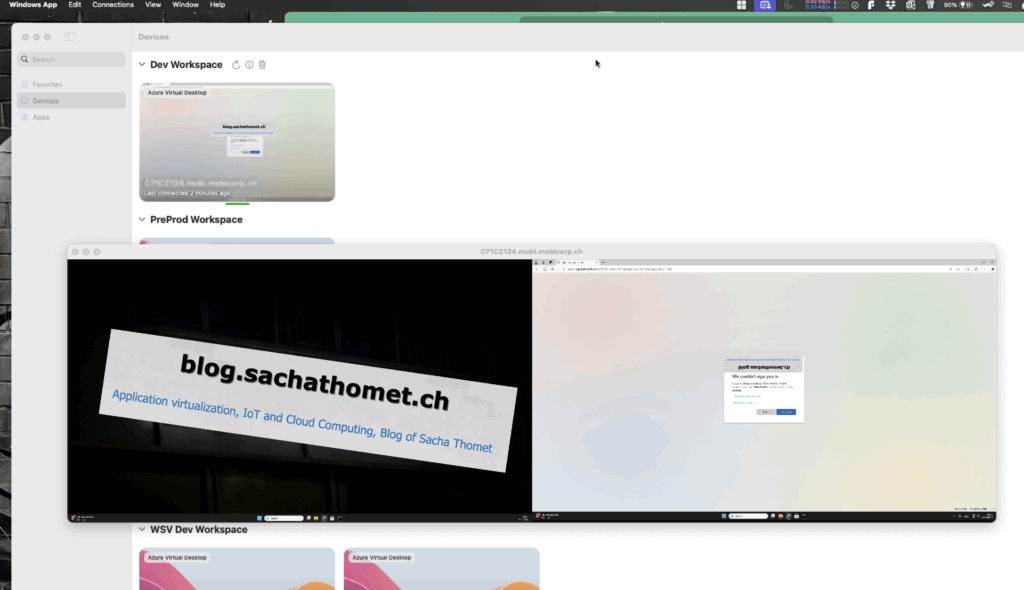

Bisher sah es beim Minimieren einer Vollbildsitzung von zwei Bildschirmen auf einen Bildschirm so aus:

Hier eine weitere subtile, aber spürbare Verbesserung: Die Session passt sich jetzt viel besser an, wenn man zwischen Vollbild und Fensteransicht wechselt oder mit mehreren Monitoren arbeitet.

Früher hatte man dabei oft mit fehlerhafter Auflösung oder eingefrorenem Layout zu kämpfen – jetzt läuft es einfach flüssig.

Für wen lohnt sich das Update? Fazit:

Wenn du von einem Mac aus auf AVD oder Windows 365 zugreifst, ist dieses Update auf jeden Fall unerlässlich. Auch wenn die Windows App für macOS vielleicht noch nicht als vollständiger Ersatz für Citrix gilt, entwickelt sie sich zunehmend zu einer ernstzunehmenden Alternative.

Citrix ist technologisch nach wie vor führend – insbesondere in Bezug auf Funktionsumfang und Protokollflexibilität. Aber man sollte sich auch fragen: Braucht man wirklich immer alles, was Citrix leisten kann?

Einen hab ich noch ….

Auch gerade im Bereich Protokollleistung und Bildübertragung hat Microsoft in letzter Zeit spürbare Fortschritte gemacht. Mit Updates wie diesem schrumpft der Abstand deutlich – und das schneller, als viele vermuten würden.

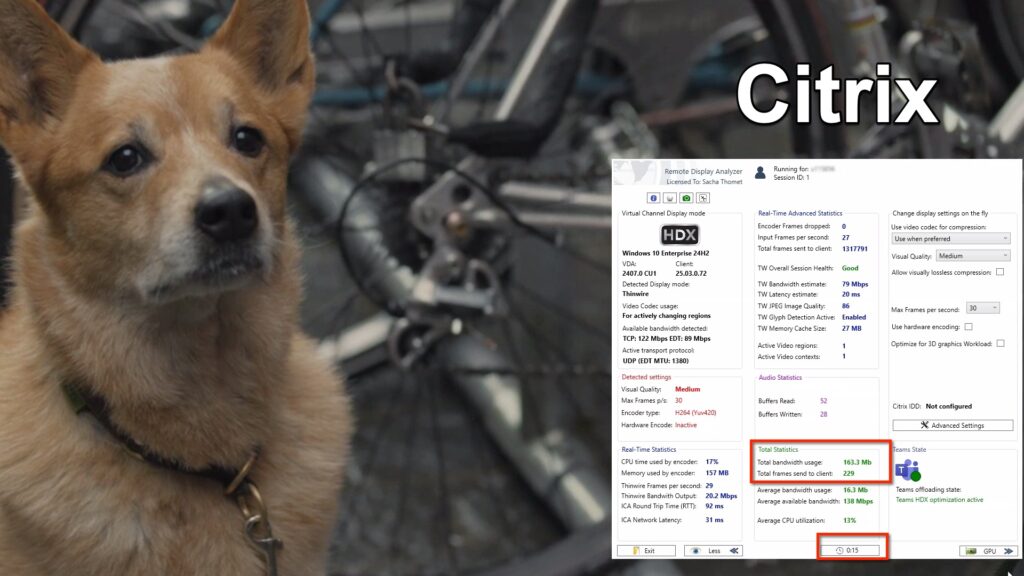

Ich habe heute noch einen kurzen Test mit dem Remote Display Analyzer (rdanalyzer.com) gemacht, bei dem ich auf einem Bildschirm im Vollbildmodus das aktuelle Werbevideo meines Arbeitgebers abgespielt und die Datenübertragung über 15 bzw. 18 Sekunden verglichen habe. Dabei zeigt sich: RemoteFX liegt in der Übertragung nicht mehr weit hinter dem ICA-Protokoll zurück.

Citrix HDX aka ICA: 163.3 MB in 15 sec

Microsoft RDP RemoteFX: 168.9 MB in 18 sec

Multiple Personal Desktops with Azure Virtual Desktop – Ein Unterschätztes Neues AVD-Feature

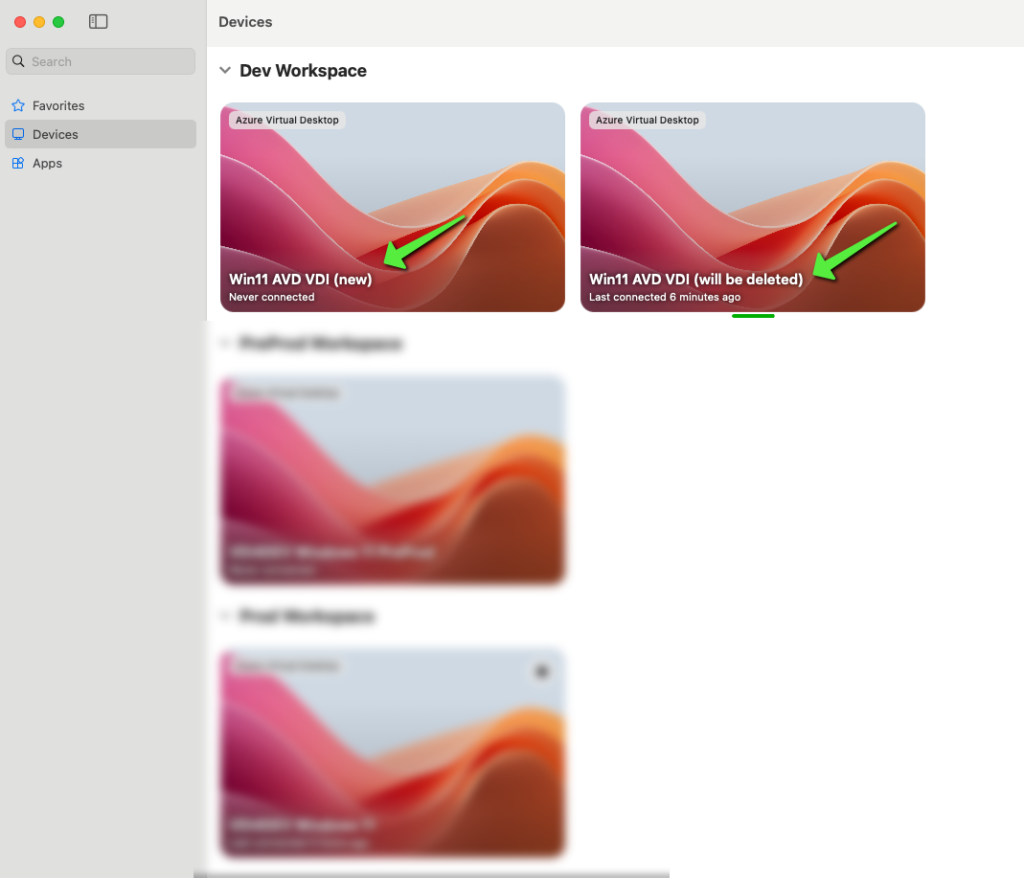

Letzte Woche war ich sehr erfreut, als ich den LinkedIn-Post von Christiaan Brinkhoff entdeckte, der auf den Blogbeitrag In public preview: Multiple personal desktops with Azure Virtual Desktop hinwies.

In unserer Firma haben wir dieses Feature wirklich vermisst. Normalerweise verfolgen wir eine „1-Geräte-Strategie“, bei der jeder Benutzer genau ein Gerät hat – sei es ein physisches Laptop oder einen virtuelle Desktop (VDI). Wir arbeiten bereits seit langer Zeit mit VDIs, insbesondere für externe Partner, Testumgebungen und auch für interne Benutzer mit besonderen Anforderungen. Bisher haben wir dies On-Premises mit VMware als Hypervisor und Citrix als Broker umgesetzt. Das Bereitstellen mehrerer VDIs pro Benutzer war dabei technisch nie ein Problem.

Aktuell befinden wir uns jedoch mitten in einer Cloud-Transformation, und Azure Virtual Desktop (AVD) ist die Cloud-basierte VDI-Lösung unserer Wahl. Doch genau hier stiessen wir auf eine Einschränkung: die Möglichkeit, mehreren virtuellen Desktops für einen Benutzer zuzuweisen. Umso mehr freute mich nun die Ankündigung dieses neuen Features, auch wenn es sich momentan noch in der Public Preview befindet. Ich gehe jedoch davon aus, dass es nicht mehr lange dauern wird, bis dieses Feature allgemein verfügbar ist.

Warum ist das ein Gamechanger?

Ich bin überzeugt, dass viele Unternehmen ähnliche Herausforderungen haben wie wir. Zum Beispiel benötigen Software-Tests oft mehr als eine virtuelle Maschine (VM). Ebenso müssen Robotics-VDIs häufig mit mehreren Desktops auf denselben Benutzer zugreifen. Darüber hinaus gibt es Störungsfälle, bei denen es besser ist, die virtuelle Maschine nicht zu reparieren, sondern sie nach dem „Pets vs. Cattle“-Prinzip durch eine neue Instanz zu ersetzen. In solchen Szenarien kann es sinnvoll sein, temporär auf zwei virtuelle Desktops zugreifen zu können, um Daten zu extrahieren oder bestimmte Konfigurationen von der alten VM auf die neue zu übertragen.

Bisher gab es dafür nur einen Umweg über zwei Hostpools. Der Nachteil war, dass der Benutzer in diesem Fall zwei Ressourcen angezeigt bekam, selbst wenn er nur auf eine der beiden VMs zugreifen durfte. Mit dem neuen Feature ist das nun kein Problem mehr. Auch wenn man mehrere Hostpools verwendet, sorgt das neue Feature dafür, dass keine „Geister-Ressourcen“ angezeigt werden, wenn für einen Benutzer keine Ressource in einem Hostpool verfügbar ist.

Was ist neu und wie schaltet man es ein?

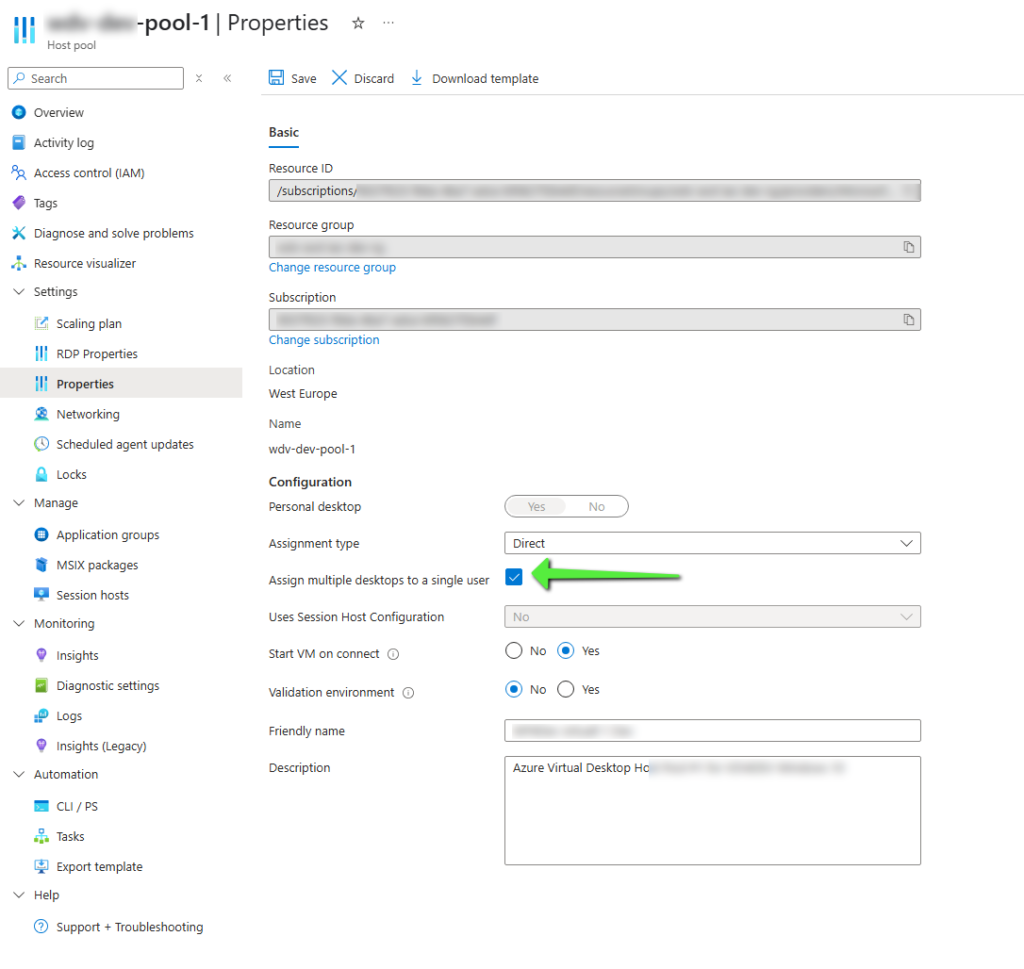

Wie ihr auf dem Bild sehen könnt, ist das Aktivieren dieses Features sehr einfach – es reicht, ein Flag zu setzen, um die Funktion zu aktivieren:

Anschliessend erscheint im AVD-Client ein neues Feld mit dem Namen „Friendly Name“, das dem Benutzer hilft, die virtuellen Maschinen voneinander zu unterscheiden:

Einschränkungen des Features

Aktuell gilt dieses Feature nur für AVD SingleSession-Maschinen. Es funktioniert also nicht bei Multi-Session-Deployments oder Windows 365. Ob und wann diese Funktion für MultiSession-Umgebungen verfügbar sein wird, ist noch unklar.

Fazit

Dieses neue AVD-Feature ist ein echter Schritt nach vorne für Unternehmen, die mehrere Desktops pro Benutzer benötigen, sei es für Tests, Fehlerbehebung oder spezielle Anforderungen. Ich bin gespannt, wie sich das Feature weiterentwickelt und wann es die allgemeine Verfügbarkeit erreicht. Es wird mit Sicherheit vielen Unternehmen dabei helfen, ihre VDI-Umgebungen noch flexibler und benutzerfreundlicher zu gestalten.

Was ist deine Meinung? Ist dieses Feauture ein weiterer Schritt in Richtung Feature Parität mit bestehnden virtual Desktop Lösungen? Was wäre dein nächstes Wunsch-Feature? Lass es mich über die Kommentare wissen.

Von der OnPremises VDI zur Cloud VDI, was darf es denn sein? Ein Schnellstart zu den unterschiedlichen VDIs in der Azure Cloud

Aktuell stellt sich für immer mehr Firmen die Frage, ob sie weiterhin traditionell ihre VDI on‑premises zur Verfügung stellen oder ob diese zukünftig aus der Cloud bereitgestellt werden sollten.

Die EUC‑Welt ist im Umbruch, und es gibt heute weit mehr ernstzunehmende Alternativen als nur ein oder zwei grosse, etablierte Hersteller. Oder vielleicht ist das auch meine persönliche Meinung, nachdem ich ein bisschen aus meiner Bubble herausgekommen bin – aber ich denke, es gibt neue Bedürfnisse, und der Markt versucht nun, diese abzudecken.

Ich bin ein jahrelanger „Citrix‑Tech-Evangelist“ und auch heute noch absolut von deren Technologie überzeugt. Für mich steht fest, dass Citrix als Unternehmen die leistungsstärksten Applikations- und Desktopvirtualisierungen entwickelt hat. Dennoch holt die Konkurrenz auf, und es muss nicht für jeden Kunden das Nonplus-ultra sein. Die Firma, bei der ich tätig bin, setzt nach und nach mehr auf Microsoft und verfolgt seit Jahren eine Cloud‑Strategie.

So ist es naheliegend, dass die Option, on‑premises VDIs durch eine Microsoft Azure VDI‑Lösung zu ersetzen, in Betracht gezogen werden muss.

Unter den Leser dieser Seite gibt es eventuell auch welche die bereits mal in den letzten zwei Jahren in den Genuss kamen, den Vortrag von Fabian Tschanz, Stefan Moser und mir an einem der Events (z. B. am Workplace Ninja Summit oder an der E2EVC) zu hören – wissen, dass wir für unsere Entwickler bereits auf „grüner Wiese“ mit Microsoft AVD Single Session als Entwickler‑VDI ein Projekt durchgeführt haben.

Nun ist die Welt einfach, wenn man auf grüner Wiese startet; muss man jedoch Bestehendes ablösen, gestaltet sich das aufgrund der bestehenden und teils ungenannten Requirements als schwierig. Manchmal wird eine Lösung für einen Zweck gebaut und dann für etwas anderes genutzt – etwas, das die Plattformentwickler nicht auf dem Radar hatten – sodass sie bei einer Migration verloren geht. Also muss auch hier noch einmal Requirements Engineering betrieben werden.

Windows 365 Frontline und/oder AVD Multi‑Session. Und was ist Windows 365 Frontline im Shared Mode?

Wir wollen also als Nächstes die Use Cases abdecken:

- dedizierte VDI für Power User mit speziellen Bedürfnissen (meistens ohne Firmengerät) und

- die Nutzer der gepoolten VDIs, die die VDI gelegentlich nutzen und eventuell auch ein Firmengerät haben.

Nun bietet Microsoft viele Lösungen, und es kommen immer noch neue Flavors dazu. Was ist denn nun das Richtige?

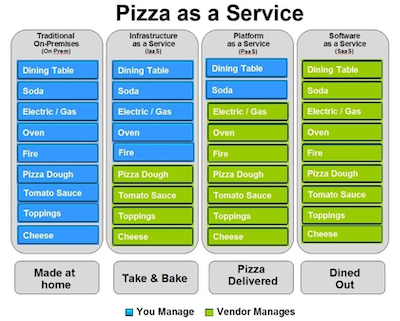

Windows 365? Microsoft Azure Virtual Desktop? Ach, damit noch nicht genug – es gibt noch Also, ich versuche das mal ein bisschen auseinanderzunehmen. Als ich jemandem On‑Prem, IaaS, PaaS und SaaS erklären musste, half mir jeweils das Pizza‑Modell (siehe Bild rechts), das Albert Barron, Global Principal Architect, Financial Services bei Google, in einem LinkedIn‑Post von 2014 erklärt hat.

Ich möchte nicht behaupten, so clever und gut im Erklären zu sein wie Barron, aber ich versuche, die Microsoft Azure VDIs – also alles, was oben aufgezählt wurde – ein bisschen aufzuteilen. Meiner Meinung nach handelt es sich dabei um verschiedene Mixturen aus PaaS und SaaS.

Windows 365 (Cloud PC)

- Vollständiger, persistenter Cloud‑PC für jeden Nutzer

- Feste Zuweisung von Ressourcen (dedizierte VM)

- Integriert mit Microsoft Endpoint Manager (Intune) für Verwaltung

- Einfache Einrichtung ohne komplexe Infrastruktur

🍕Im Pizza‑Modell würde ich sagen: Das ist wie auswärts essen in einem Restaurant, das immer Platz für mich hat – am für mich dedizierten Tisch steht mein Name. Ich kann die Pizzen aus der Speisekarte in definierten grossen Grössen wählen. Wenn ich ein Rezept liefere, wird auch diese Pizza für mich nach meinen Wünschen belegt und gebacken.

Windows 365 Frontline (Dedicated)

- Speziell für Schichtarbeiter oder für geteilte Nutzung konzipiert

- Jeder Benutzer hat eine dedizierte VM, die nur während der Arbeitszeit genutzt wird

- Lizenzierung auf Basis gleichzeitiger Nutzung (nicht pro Benutzer)

- Automatisches Herunterfahren ausserhalb der Schichtzeiten, um Kosten zu sparen

🍕Im Pizza‑Modell würde ich sagen: Das ist wie auswärts essen in einem Restaurant, in dem sich mehrere Parteien abwechselnd einen Tisch teilen – jeden Tag kann der Tisch dreimal verkauft werden. Ich kann die Pizzen aus der Speisekarte in definierten grossen Grössen wählen. Wenn ich ein Rezept liefere, wird auch diese Pizza für mich nach meinen Wünschen belegt und gebacken.

Mehr Infos zu Frontline hier: Mehr Infos zu Frontline dedicated hier: https://learn.microsoft.com/en-us/windows-365/enterprise/introduction-windows-365-frontline#windows-365-frontline-in-dedicated-mode

Windows 365 Frontline (Shared)

- Mehrere Benutzer teilen sich denselben Cloud‑PC

- Speziell für Umgebungen mit geteilten Arbeitsplätzen (z. B. Callcenter)

- Kosteneffiziente Nutzung, da keine dedizierte Maschine pro Benutzer nötig

- Ressourcen werden dynamisch zugewiesen

🍕 Im Pizza‑Modell würde ich sagen: Das ist wie auswärts essen in einem Restaurant, in dem sich mehrere Parteien abwechselnd einen Tisch teilen – jeden Tag kann der Tisch dreimal verkauft werden. Die verschiedenen Parteien müssen alle dieselbe Pizza in der gleichen grossen Grösse essen. Ich kann die Pizzen aus der Speisekarte in definierten grossen Grössen wählen. Wenn ich ein Rezept liefere, wird auch diese Pizza für mich nach meinen Wünschen belegt und gebacken.

Mehr Infos zu Frontline shared hier: https://learn.microsoft.com/en-us/windows-365/enterprise/introduction-windows-365-frontline#windows-365-frontline-in-shared-mode-preview

AVD (Azure Virtual Desktop) Single Session

- Jeder Benutzer hat eine eigene VM (ähnlich wie bei Windows 365, aber flexibler)

- Unterstützung für verschiedene VM-SKUs (angepasste Leistung)

- Verwaltung über Azure Resource Manager, nicht Intune

- Lizenzierung über bestehende Microsoft 365 Lizenzen oder separate Windows-Lizenzen

🍕 Im Pizza‑Modell würde ich sagen: Das ist wie auswärts essen in einem Restaurant, das immer Platz für mich hat – ich kann bestimmen, wie der Tisch gedeckt ist und wie gross er sein soll. Auch bei der Pizza bin ich flexibler: Sie muss nicht zwingend rund sein, ich kann sie auch viereckig machen. Wenn ich mich dumm anstelle, wird die Pizza extrem teuer und ich kann sie gar nicht mehr vollständig essen – oder sie ist so klein, dass ich weiter Hunger habe.

AVD (Azure Virtual Desktop) Multi Session

- Mehrere Benutzer teilen sich eine einzige VM (Windows 10/11 Multi Session)

- Ideal für Unternehmen mit vielen gleichzeitigen Nutzern (z. B. Remote-Arbeitsplätze)

- Ressourcen werden flexibel zwischen den Benutzern aufgeteilt

- Kosteneffizienter als Single Session, da weniger VMs nötig werden

🍕 Ähnlich wie bei AVD Single Session, aber ich kann auch mehrere Personen gleichzeitig von einer Pizza essen lassen – so kann ich effizient eine Pizza herstellen. Der Pizzaiolo muss dann nur eine Pizza backen und wir brauchen nur einen Tisch, aber acht Leute werden satt. Es müssen aber alle acht dieselbe Pizza-Art essen. Ich kann viele Tische mit 8 Personen die gemeinsam eine Pizza essen machen. Ich habe viele Anpassungsmöglichkeiten für das lokal und die Tische.

Mehr Infos zu AVD MultiSession hier: https://learn.microsoft.com/en-us/mem/intune/fundamentals/azure-virtual-desktop-multi-session

Also gut, und was ist nun das Richtige? Das kommt nun eben ganz auf die Bedürfnisse an – es gibt keine falsche Lösung, vielleicht passt die Lösung einfach nicht zu dem Problem, aka Herausforderung oder Use Case.

Ich werde in den nächsten Wochen und Monaten wohl die flexibleren Lösungen mit Azure Virtual Desktop in den Ausprägungen Single Session und Multi Session anschauen, und ich bin sicher, dass ich auch hier noch vor einigen Entscheidungen stehe …

Das CTP Programm ist zu Ende – Ein persönlicher Rückblick

Nun ist es offiziell, und ich denke, mit diesem Post breche ich kein NDA. Diejenigen unter euch, die meine IT-Karriere ein bisschen verfolgt haben, wissen, dass ich seit vielen Jahren ein „Citrix Evangelist“ bin. Alles begann 2001, als ich im Service Desk der SBB meinen Quereinstieg in die IT wagte. Damals kam ich zum ersten Mal mit den Produkten von Citrix in Berührung. Diese Verbindung hat sich über die Jahre intensiviert. Besonders als ich 2013 vom Service Provider T-Systems auf die Endkundenseite wechselte, öffnete sich für mich die Möglichkeit, in der Citrix Community noch aktiver aufzutreten.

Ein Meilenstein war der Gewinn des Geekovation Awards im Mai 2015 auf der Citrix Synergy in Orlando – ein Moment, der mich mit den Citrix Technology Professionals (CTPs) in Kontakt brachte. Die Begegnung mit diesen brillanten

Persönlichkeiten war beeindruckend. Bei einem Frühstück auf der E2EVC-Konferenz in Lisabon hatte ich ein prägendes Gespräch mit Perrine, die mich ermutigte, mich für das CTP-Programm zu bewerben. Obwohl ich kaum an meine Chancen glaubte, wagte ich den Schritt – und siehe da, seit 2016 war ich Teil dieses exklusiven Netzwerks. Das erste CTP Meeting in Las Vegas war einfach, ich nutze dieses Wort selten, “mindblowing”!

Mein Arbeitgeber, die Mobiliar, unterstützte mich stets dabei, diese Rolle auszufüllen, insbesondere meine direkten Citrix Kollegen und meine Teamleiter und People Leads.

Auch dank meiner damaligen Position als Leader der Schweizer CUGC (Citrix User Group Community) konnte ich die Stimme der Kunden in die Weiterentwicklung der Citrix-Produkte einbringen und eine Brücke schlagen – ein Beitrag, auf den ich stolz bin.

Leider hat sich die Ausrichtung der Citrix-Community verändert. Letztes Jahr wurde die CUGC beendet, und nun hat auch das CTP-Programm sein Ende gefunden, wie ich letzte Woche erfahren habe.

Mehr dazu findet ihr hier:

https://www.theregister.com/2025/01/27/citrix_axes_its_technology_professional

Ich bin Citrix – aber vor allem den Menschen, die ich im Rahmen des CTP-Programms kennenlernen durfte – unendlich dankbar. Freundschaften, die ohne dieses Programm nie entstanden wären, werden überdauern.

Der Markt für Virtualisierung und End-User Computing entwickelt sich stetig weiter – hoffentlich zum Vorteil der Kunden. Frischer Wind und neue Ansätze treiben Innovationen voran. Auch ich bleibe in der Community aktiv, denn manchmal tut eine Frischzellenkur auch mir gut.

Gleichzeitig erweitere ich meinen Horizont und beschäftige mich zunehmend mit anderen Technologien. Mit der Gründung der SwissEUC im Jahr 2024 gemeinsam mit Stefan Beckmann und René Bigler habe ich bereits damals einen Schritt in Richtung Herstelleroffenheit gemacht.

Derzeit liegt mein Fokus auf den Virtualisierungs- und EUC-Produkten von Microsoft, insbesondere Azure Virtual Desktop, Windows 365 und dessen verschiedenen Varianten – sei es Single Session vs. Multi Session oder das Frontline-Modell von Windows 365.

Es bleibt spannend!

Es war eine unglaubliche Reise, und ich blicke mit Dankbarkeit auf diese Zeit zurück.

Tokenbasierte Registrierung des Citrix VDA

und wie man die Microsoft AVD Welt mit Citrix DaaS kombinieren kann …

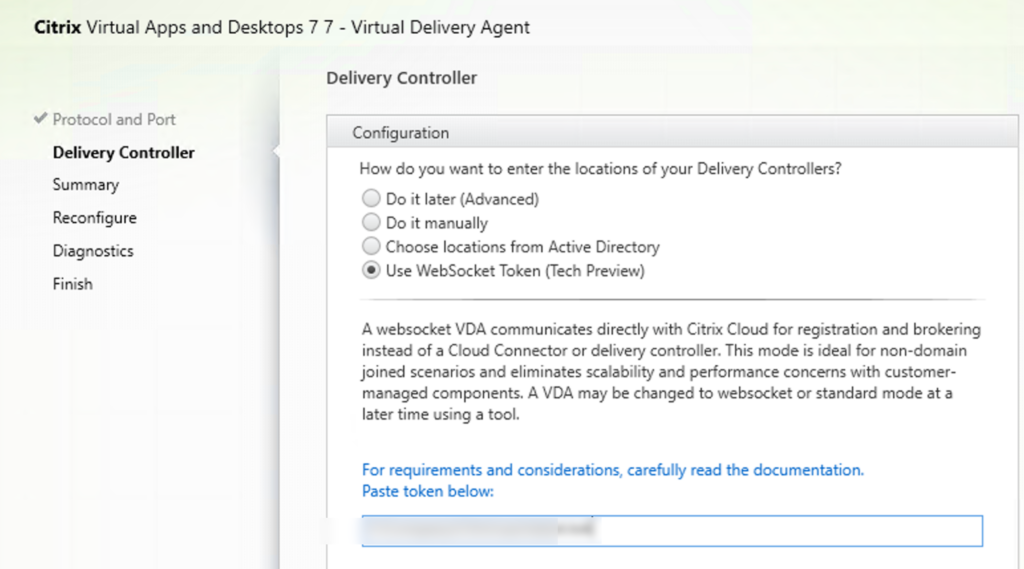

Citrix hat in den vergangenen Monaten einiges investiert um die virtuellen Desktop Agents (VDA’S) von Windows Domains unabhängig zu machen. Dies war auch gerade für Linux und Mac’s wichtig, und es war auch bereits seit einiger Zeit möglich in Azure mittels Citrix Tools Non-Domain-joined VDIs mit Citrix Boardmittel zu provisionieren. Neu in der Version 2407, erstmals als TechPreview, ist das sich auch Windows Maschinen die man selbst über andere Wege provisioniert via einem Token und ohne Domain, ohne Delivery Controller oder Cloud Connector eingebunden werden können.

Bei der Installation des VDA’s kann anstelle eines DDC, direkt das Token angegeben werden:

(Wichtig, es muss direkt das Token, uns nicht der Pfad zum Tokenfile angegeben werden)

Anleitung bei Citrix: https://docs.citrix.com/en-us/citrix-virtual-apps-desktops/install-configure/install-vdas.html#step-7-delivery-controller-addresses

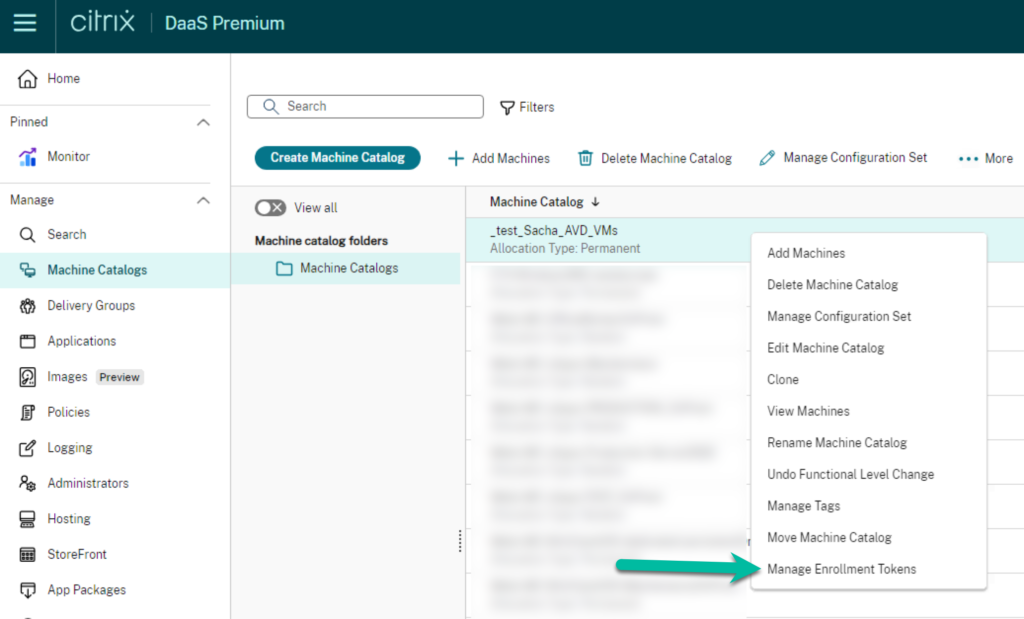

Es ist so dass dieses Token in der Citrix DaaS Console auf dem entsprechenden Maschinen Katalog, wo der VDA eingebunden werden soll mittels rechtsklick generiert werden muss:

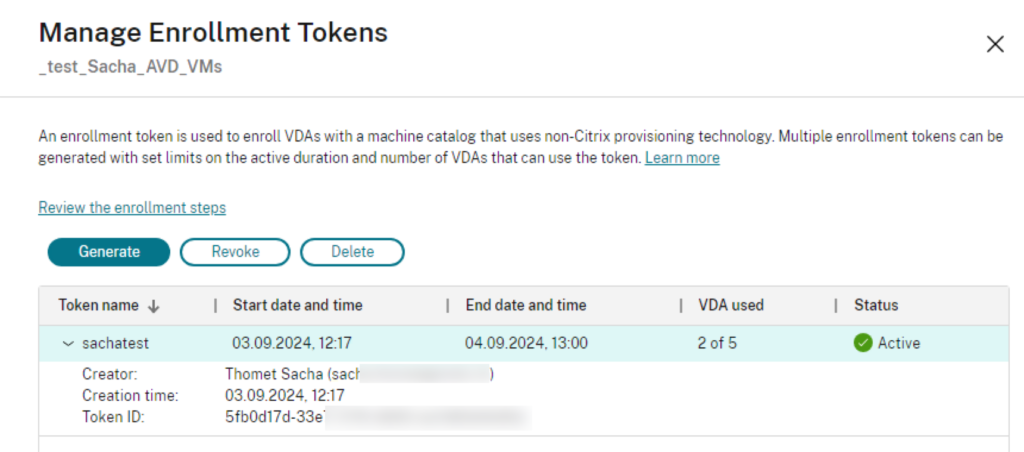

Es können mit einem Token bis 100 VDAs deployed werden, das Tokem ist maximal 14 Tage gültig.

Provisioning Method beim Maschinenkatalog muss auf „manuell“ stehen.

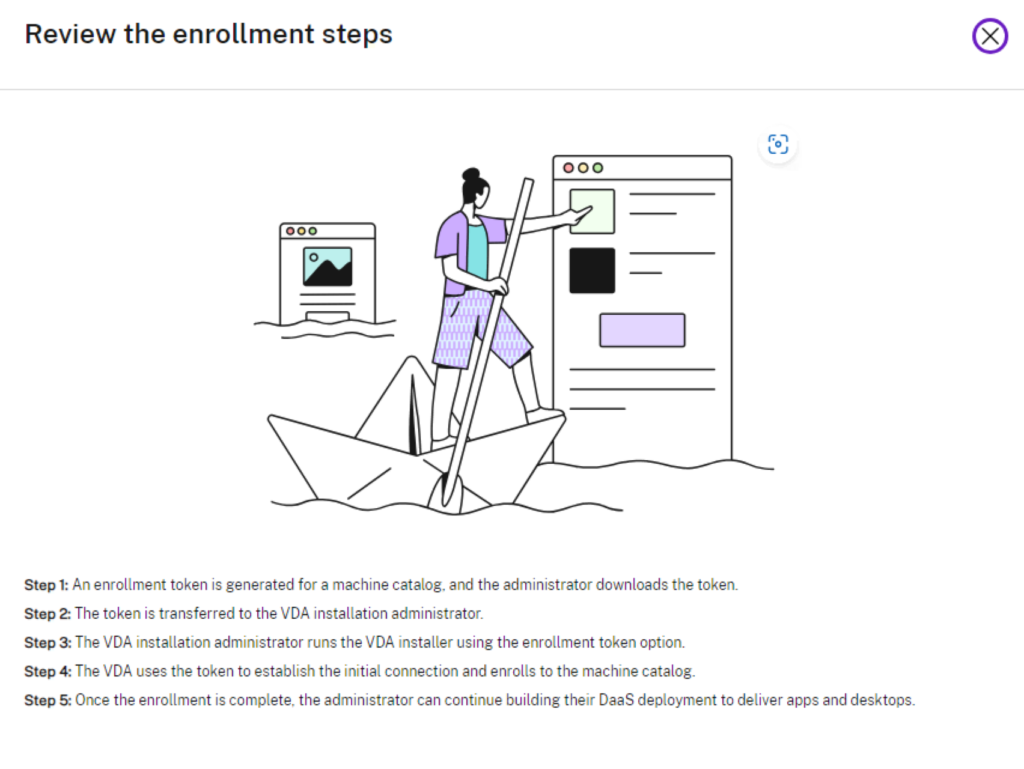

Die Installationssteps sind da ebenfalls in den „Review the enrollment steps beschrieben“

Ich habe diese neue Funktion genutzt um per Pipeline erstellte Azure AVD VMs in Citrix einzubinden, welche ich bisher über AVD genutzt habe. Somit habe ich nun eigentlich eine VDI die ich klassisch über Microsoft brokern und verbinden kann, jedoch zusätzlich auch über Citrix. Man könnte sich an dieser Stelle fragen, warum jemand die Citrix-Broker-Infrastruktur nutzen möchte, aber nicht die Citrix-Provisionierungsmethode für Azure (MCS) verwendet. Dafür kann es verschiedene Gründe geben, möglicherweise weil jemand eine automatisierte IaaS-Pipeline mit Bicep verwenden möchte, um die Kontrolle über die Bereitstellung und den Aufbau der Infrastruktur zu behalten, oder weil es andere Gründe gibt, die verhindern, dass Citrix-Techniken zur Erstellung von VMs genutzt werden. Ich möchte hier nicht mehr ins Detail gehen, sehe aber eine Möglichkeit, die Dinge anders zu machen, mehr Kontrolle zu gewinnen und trotzdem die Vorteile der Citrix-Technologien im Brokering und des ICA-Protokolls zu nutzen.

Da meine Maschinen nur im Azure-AD drin sind, ist es wichtig dass ich die Delivery Gruppe so konfiguriert habe, dass diese den LogonType auf AzureAD stehen hat. Dies habe ich mit dem Command

Set-BrokerDesktopGroup <DeliveryGroupName> -MachineLogonType AzureAD

bewerkstelligt.

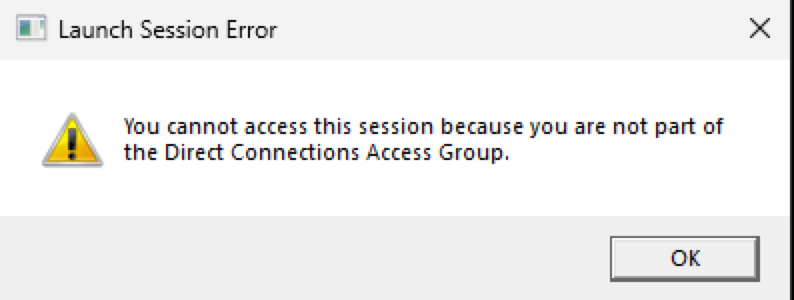

Weiter ist zu beachten, dass wenn ich auf die Maschine weiterhin auch ohne Citrix zugreiffen will, dass ich meinen Benutzer in die Gruppe Direct Connection Access aufnehme, ansonsten kriege ich beim Verbinden ohne Citrix folgende Meldung:

Dies sind meine ersten Berührungen mit dem neuen tokenbasierten Rollout des VDAs. Natürlich müssen diese Steps für eine Business Umgebung mit dem Token lösen und einsetzen automatisiert sein, was in meinem Hands-On experiment alles von Hand auf der grafischen Oberfläche gemacht wurde.

Wieso ich meine neue Meta Rayban liebe

Ich war letzte Woche auf einer IT-Konferenz in Barcelona. Ich habe nicht nur viel gelernt, alte Freunde getroffen und neue Leute kennengelernt, sondern auch Inspiration und schöne Erinnerungen mit nach Hause genommen. Ausserdem hatte ich dank meines dänischen Freundes Thomas Poppelgaard die Gelegenheit, die Meta Ray-Ban zu testen, die in der Schweiz noch nicht erhältlich ist. Am Flughafen habe ich mir dann im Ray-Ban-Store eine eigene Ray-Ban Meta gekauft und ich muss sagen, ich bin begeistert. Zudem habe ich zum ersten Mal ein längeres Vlog gemacht, das auf „Schweizer-Englisch“ und Berndeutsch verfügbar ist.

Video auf YouTube in Schweizerdeutsch:

Neueste Kommentare