azure

Multiple Personal Desktops with Azure Virtual Desktop – Ein Unterschätztes Neues AVD-Feature

Letzte Woche war ich sehr erfreut, als ich den LinkedIn-Post von Christiaan Brinkhoff entdeckte, der auf den Blogbeitrag In public preview: Multiple personal desktops with Azure Virtual Desktop hinwies.

In unserer Firma haben wir dieses Feature wirklich vermisst. Normalerweise verfolgen wir eine „1-Geräte-Strategie“, bei der jeder Benutzer genau ein Gerät hat – sei es ein physisches Laptop oder einen virtuelle Desktop (VDI). Wir arbeiten bereits seit langer Zeit mit VDIs, insbesondere für externe Partner, Testumgebungen und auch für interne Benutzer mit besonderen Anforderungen. Bisher haben wir dies On-Premises mit VMware als Hypervisor und Citrix als Broker umgesetzt. Das Bereitstellen mehrerer VDIs pro Benutzer war dabei technisch nie ein Problem.

Aktuell befinden wir uns jedoch mitten in einer Cloud-Transformation, und Azure Virtual Desktop (AVD) ist die Cloud-basierte VDI-Lösung unserer Wahl. Doch genau hier stiessen wir auf eine Einschränkung: die Möglichkeit, mehreren virtuellen Desktops für einen Benutzer zuzuweisen. Umso mehr freute mich nun die Ankündigung dieses neuen Features, auch wenn es sich momentan noch in der Public Preview befindet. Ich gehe jedoch davon aus, dass es nicht mehr lange dauern wird, bis dieses Feature allgemein verfügbar ist.

Warum ist das ein Gamechanger?

Ich bin überzeugt, dass viele Unternehmen ähnliche Herausforderungen haben wie wir. Zum Beispiel benötigen Software-Tests oft mehr als eine virtuelle Maschine (VM). Ebenso müssen Robotics-VDIs häufig mit mehreren Desktops auf denselben Benutzer zugreifen. Darüber hinaus gibt es Störungsfälle, bei denen es besser ist, die virtuelle Maschine nicht zu reparieren, sondern sie nach dem „Pets vs. Cattle“-Prinzip durch eine neue Instanz zu ersetzen. In solchen Szenarien kann es sinnvoll sein, temporär auf zwei virtuelle Desktops zugreifen zu können, um Daten zu extrahieren oder bestimmte Konfigurationen von der alten VM auf die neue zu übertragen.

Bisher gab es dafür nur einen Umweg über zwei Hostpools. Der Nachteil war, dass der Benutzer in diesem Fall zwei Ressourcen angezeigt bekam, selbst wenn er nur auf eine der beiden VMs zugreifen durfte. Mit dem neuen Feature ist das nun kein Problem mehr. Auch wenn man mehrere Hostpools verwendet, sorgt das neue Feature dafür, dass keine „Geister-Ressourcen“ angezeigt werden, wenn für einen Benutzer keine Ressource in einem Hostpool verfügbar ist.

Was ist neu und wie schaltet man es ein?

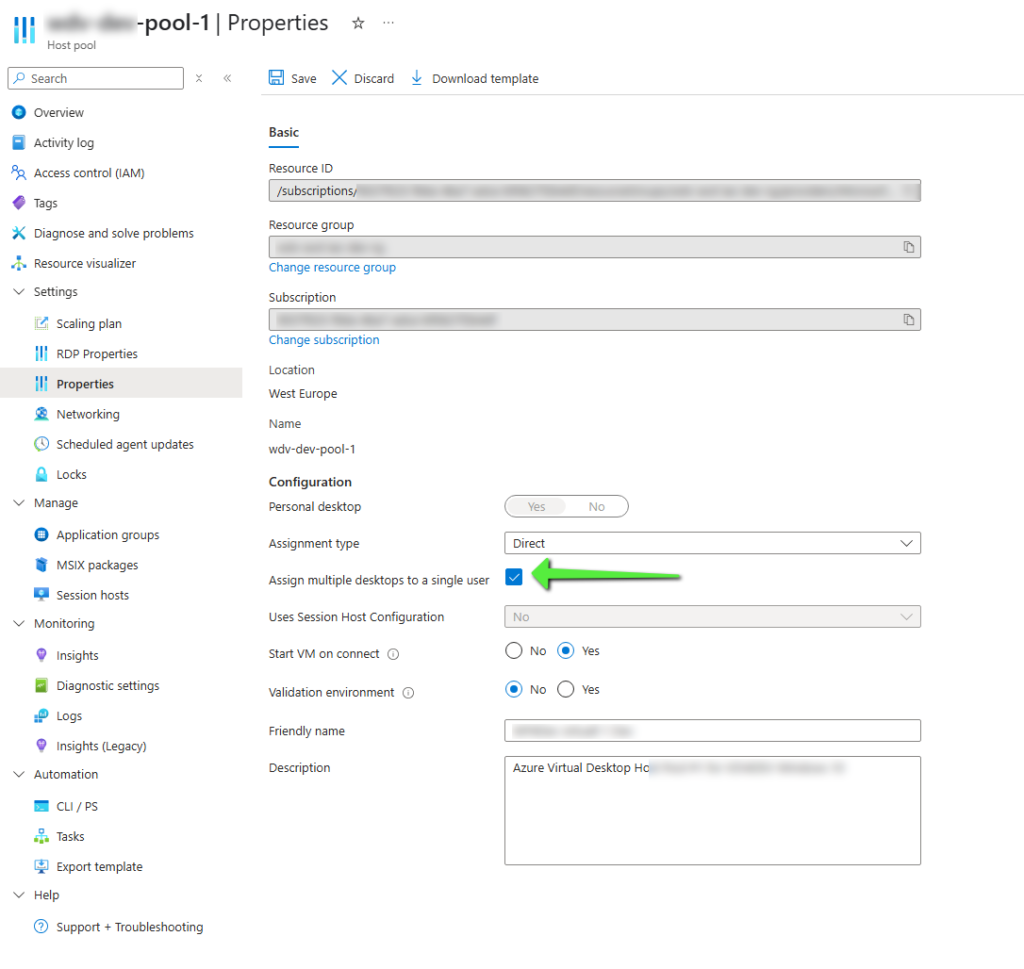

Wie ihr auf dem Bild sehen könnt, ist das Aktivieren dieses Features sehr einfach – es reicht, ein Flag zu setzen, um die Funktion zu aktivieren:

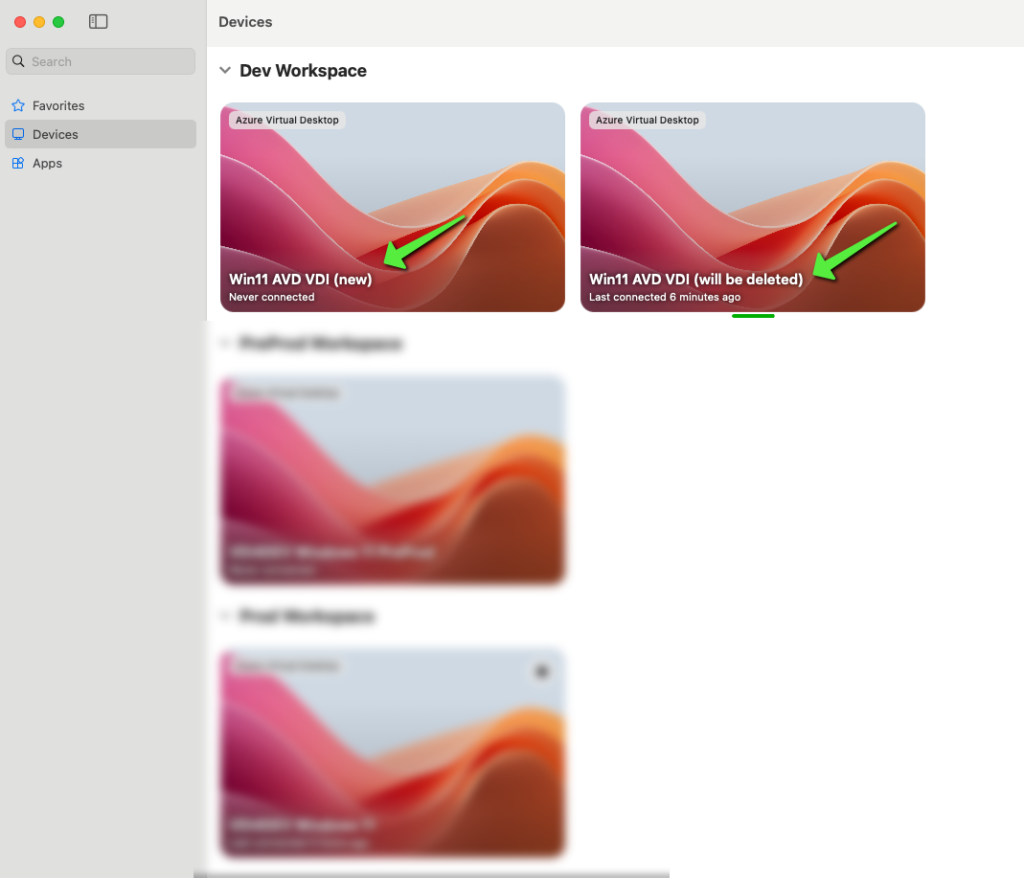

Anschliessend erscheint im AVD-Client ein neues Feld mit dem Namen „Friendly Name“, das dem Benutzer hilft, die virtuellen Maschinen voneinander zu unterscheiden:

Einschränkungen des Features

Aktuell gilt dieses Feature nur für AVD SingleSession-Maschinen. Es funktioniert also nicht bei Multi-Session-Deployments oder Windows 365. Ob und wann diese Funktion für MultiSession-Umgebungen verfügbar sein wird, ist noch unklar.

Fazit

Dieses neue AVD-Feature ist ein echter Schritt nach vorne für Unternehmen, die mehrere Desktops pro Benutzer benötigen, sei es für Tests, Fehlerbehebung oder spezielle Anforderungen. Ich bin gespannt, wie sich das Feature weiterentwickelt und wann es die allgemeine Verfügbarkeit erreicht. Es wird mit Sicherheit vielen Unternehmen dabei helfen, ihre VDI-Umgebungen noch flexibler und benutzerfreundlicher zu gestalten.

Was ist deine Meinung? Ist dieses Feauture ein weiterer Schritt in Richtung Feature Parität mit bestehnden virtual Desktop Lösungen? Was wäre dein nächstes Wunsch-Feature? Lass es mich über die Kommentare wissen.

Von der OnPremises VDI zur Cloud VDI, was darf es denn sein? Ein Schnellstart zu den unterschiedlichen VDIs in der Azure Cloud

Aktuell stellt sich für immer mehr Firmen die Frage, ob sie weiterhin traditionell ihre VDI on‑premises zur Verfügung stellen oder ob diese zukünftig aus der Cloud bereitgestellt werden sollten.

Die EUC‑Welt ist im Umbruch, und es gibt heute weit mehr ernstzunehmende Alternativen als nur ein oder zwei grosse, etablierte Hersteller. Oder vielleicht ist das auch meine persönliche Meinung, nachdem ich ein bisschen aus meiner Bubble herausgekommen bin – aber ich denke, es gibt neue Bedürfnisse, und der Markt versucht nun, diese abzudecken.

Ich bin ein jahrelanger „Citrix‑Tech-Evangelist“ und auch heute noch absolut von deren Technologie überzeugt. Für mich steht fest, dass Citrix als Unternehmen die leistungsstärksten Applikations- und Desktopvirtualisierungen entwickelt hat. Dennoch holt die Konkurrenz auf, und es muss nicht für jeden Kunden das Nonplus-ultra sein. Die Firma, bei der ich tätig bin, setzt nach und nach mehr auf Microsoft und verfolgt seit Jahren eine Cloud‑Strategie.

So ist es naheliegend, dass die Option, on‑premises VDIs durch eine Microsoft Azure VDI‑Lösung zu ersetzen, in Betracht gezogen werden muss.

Unter den Leser dieser Seite gibt es eventuell auch welche die bereits mal in den letzten zwei Jahren in den Genuss kamen, den Vortrag von Fabian Tschanz, Stefan Moser und mir an einem der Events (z. B. am Workplace Ninja Summit oder an der E2EVC) zu hören – wissen, dass wir für unsere Entwickler bereits auf „grüner Wiese“ mit Microsoft AVD Single Session als Entwickler‑VDI ein Projekt durchgeführt haben.

Nun ist die Welt einfach, wenn man auf grüner Wiese startet; muss man jedoch Bestehendes ablösen, gestaltet sich das aufgrund der bestehenden und teils ungenannten Requirements als schwierig. Manchmal wird eine Lösung für einen Zweck gebaut und dann für etwas anderes genutzt – etwas, das die Plattformentwickler nicht auf dem Radar hatten – sodass sie bei einer Migration verloren geht. Also muss auch hier noch einmal Requirements Engineering betrieben werden.

Windows 365 Frontline und/oder AVD Multi‑Session. Und was ist Windows 365 Frontline im Shared Mode?

Wir wollen also als Nächstes die Use Cases abdecken:

- dedizierte VDI für Power User mit speziellen Bedürfnissen (meistens ohne Firmengerät) und

- die Nutzer der gepoolten VDIs, die die VDI gelegentlich nutzen und eventuell auch ein Firmengerät haben.

Nun bietet Microsoft viele Lösungen, und es kommen immer noch neue Flavors dazu. Was ist denn nun das Richtige?

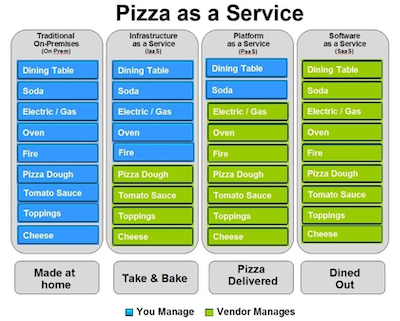

Windows 365? Microsoft Azure Virtual Desktop? Ach, damit noch nicht genug – es gibt noch Also, ich versuche das mal ein bisschen auseinanderzunehmen. Als ich jemandem On‑Prem, IaaS, PaaS und SaaS erklären musste, half mir jeweils das Pizza‑Modell (siehe Bild rechts), das Albert Barron, Global Principal Architect, Financial Services bei Google, in einem LinkedIn‑Post von 2014 erklärt hat.

Ich möchte nicht behaupten, so clever und gut im Erklären zu sein wie Barron, aber ich versuche, die Microsoft Azure VDIs – also alles, was oben aufgezählt wurde – ein bisschen aufzuteilen. Meiner Meinung nach handelt es sich dabei um verschiedene Mixturen aus PaaS und SaaS.

Windows 365 (Cloud PC)

- Vollständiger, persistenter Cloud‑PC für jeden Nutzer

- Feste Zuweisung von Ressourcen (dedizierte VM)

- Integriert mit Microsoft Endpoint Manager (Intune) für Verwaltung

- Einfache Einrichtung ohne komplexe Infrastruktur

🍕Im Pizza‑Modell würde ich sagen: Das ist wie auswärts essen in einem Restaurant, das immer Platz für mich hat – am für mich dedizierten Tisch steht mein Name. Ich kann die Pizzen aus der Speisekarte in definierten grossen Grössen wählen. Wenn ich ein Rezept liefere, wird auch diese Pizza für mich nach meinen Wünschen belegt und gebacken.

Windows 365 Frontline (Dedicated)

- Speziell für Schichtarbeiter oder für geteilte Nutzung konzipiert

- Jeder Benutzer hat eine dedizierte VM, die nur während der Arbeitszeit genutzt wird

- Lizenzierung auf Basis gleichzeitiger Nutzung (nicht pro Benutzer)

- Automatisches Herunterfahren ausserhalb der Schichtzeiten, um Kosten zu sparen

🍕Im Pizza‑Modell würde ich sagen: Das ist wie auswärts essen in einem Restaurant, in dem sich mehrere Parteien abwechselnd einen Tisch teilen – jeden Tag kann der Tisch dreimal verkauft werden. Ich kann die Pizzen aus der Speisekarte in definierten grossen Grössen wählen. Wenn ich ein Rezept liefere, wird auch diese Pizza für mich nach meinen Wünschen belegt und gebacken.

Mehr Infos zu Frontline hier: Mehr Infos zu Frontline dedicated hier: https://learn.microsoft.com/en-us/windows-365/enterprise/introduction-windows-365-frontline#windows-365-frontline-in-dedicated-mode

Windows 365 Frontline (Shared)

- Mehrere Benutzer teilen sich denselben Cloud‑PC

- Speziell für Umgebungen mit geteilten Arbeitsplätzen (z. B. Callcenter)

- Kosteneffiziente Nutzung, da keine dedizierte Maschine pro Benutzer nötig

- Ressourcen werden dynamisch zugewiesen

🍕 Im Pizza‑Modell würde ich sagen: Das ist wie auswärts essen in einem Restaurant, in dem sich mehrere Parteien abwechselnd einen Tisch teilen – jeden Tag kann der Tisch dreimal verkauft werden. Die verschiedenen Parteien müssen alle dieselbe Pizza in der gleichen grossen Grösse essen. Ich kann die Pizzen aus der Speisekarte in definierten grossen Grössen wählen. Wenn ich ein Rezept liefere, wird auch diese Pizza für mich nach meinen Wünschen belegt und gebacken.

Mehr Infos zu Frontline shared hier: https://learn.microsoft.com/en-us/windows-365/enterprise/introduction-windows-365-frontline#windows-365-frontline-in-shared-mode-preview

AVD (Azure Virtual Desktop) Single Session

- Jeder Benutzer hat eine eigene VM (ähnlich wie bei Windows 365, aber flexibler)

- Unterstützung für verschiedene VM-SKUs (angepasste Leistung)

- Verwaltung über Azure Resource Manager, nicht Intune

- Lizenzierung über bestehende Microsoft 365 Lizenzen oder separate Windows-Lizenzen

🍕 Im Pizza‑Modell würde ich sagen: Das ist wie auswärts essen in einem Restaurant, das immer Platz für mich hat – ich kann bestimmen, wie der Tisch gedeckt ist und wie gross er sein soll. Auch bei der Pizza bin ich flexibler: Sie muss nicht zwingend rund sein, ich kann sie auch viereckig machen. Wenn ich mich dumm anstelle, wird die Pizza extrem teuer und ich kann sie gar nicht mehr vollständig essen – oder sie ist so klein, dass ich weiter Hunger habe.

AVD (Azure Virtual Desktop) Multi Session

- Mehrere Benutzer teilen sich eine einzige VM (Windows 10/11 Multi Session)

- Ideal für Unternehmen mit vielen gleichzeitigen Nutzern (z. B. Remote-Arbeitsplätze)

- Ressourcen werden flexibel zwischen den Benutzern aufgeteilt

- Kosteneffizienter als Single Session, da weniger VMs nötig werden

🍕 Ähnlich wie bei AVD Single Session, aber ich kann auch mehrere Personen gleichzeitig von einer Pizza essen lassen – so kann ich effizient eine Pizza herstellen. Der Pizzaiolo muss dann nur eine Pizza backen und wir brauchen nur einen Tisch, aber acht Leute werden satt. Es müssen aber alle acht dieselbe Pizza-Art essen. Ich kann viele Tische mit 8 Personen die gemeinsam eine Pizza essen machen. Ich habe viele Anpassungsmöglichkeiten für das lokal und die Tische.

Mehr Infos zu AVD MultiSession hier: https://learn.microsoft.com/en-us/mem/intune/fundamentals/azure-virtual-desktop-multi-session

Also gut, und was ist nun das Richtige? Das kommt nun eben ganz auf die Bedürfnisse an – es gibt keine falsche Lösung, vielleicht passt die Lösung einfach nicht zu dem Problem, aka Herausforderung oder Use Case.

Ich werde in den nächsten Wochen und Monaten wohl die flexibleren Lösungen mit Azure Virtual Desktop in den Ausprägungen Single Session und Multi Session anschauen, und ich bin sicher, dass ich auch hier noch vor einigen Entscheidungen stehe …

Tokenbasierte Registrierung des Citrix VDA

und wie man die Microsoft AVD Welt mit Citrix DaaS kombinieren kann …

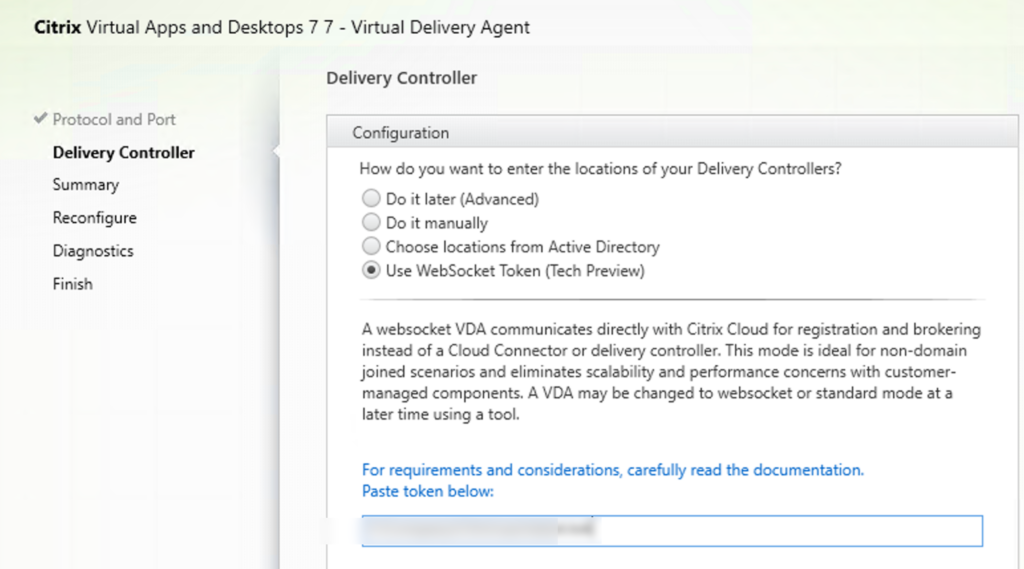

Citrix hat in den vergangenen Monaten einiges investiert um die virtuellen Desktop Agents (VDA’S) von Windows Domains unabhängig zu machen. Dies war auch gerade für Linux und Mac’s wichtig, und es war auch bereits seit einiger Zeit möglich in Azure mittels Citrix Tools Non-Domain-joined VDIs mit Citrix Boardmittel zu provisionieren. Neu in der Version 2407, erstmals als TechPreview, ist das sich auch Windows Maschinen die man selbst über andere Wege provisioniert via einem Token und ohne Domain, ohne Delivery Controller oder Cloud Connector eingebunden werden können.

Bei der Installation des VDA’s kann anstelle eines DDC, direkt das Token angegeben werden:

(Wichtig, es muss direkt das Token, uns nicht der Pfad zum Tokenfile angegeben werden)

Anleitung bei Citrix: https://docs.citrix.com/en-us/citrix-virtual-apps-desktops/install-configure/install-vdas.html#step-7-delivery-controller-addresses

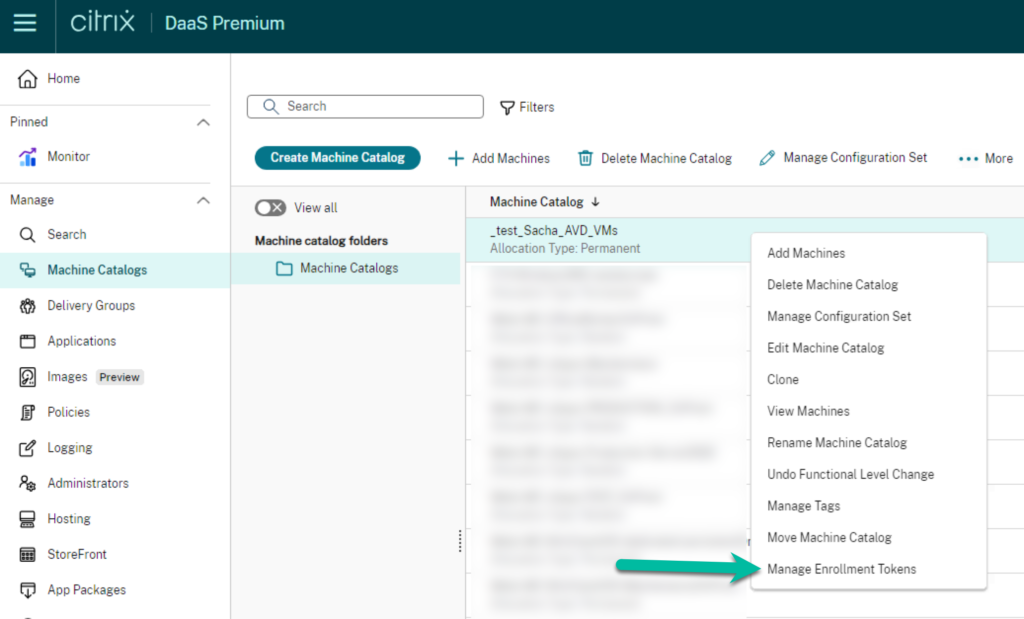

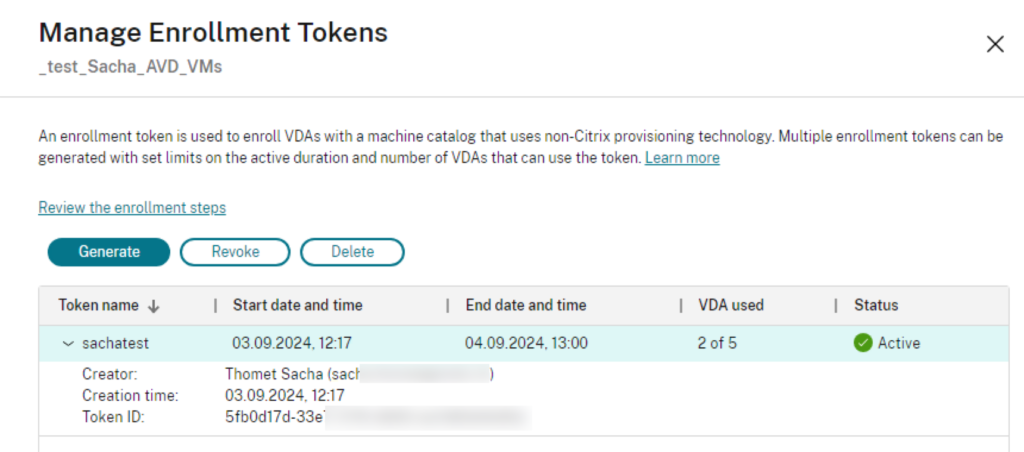

Es ist so dass dieses Token in der Citrix DaaS Console auf dem entsprechenden Maschinen Katalog, wo der VDA eingebunden werden soll mittels rechtsklick generiert werden muss:

Es können mit einem Token bis 100 VDAs deployed werden, das Tokem ist maximal 14 Tage gültig.

Provisioning Method beim Maschinenkatalog muss auf „manuell“ stehen.

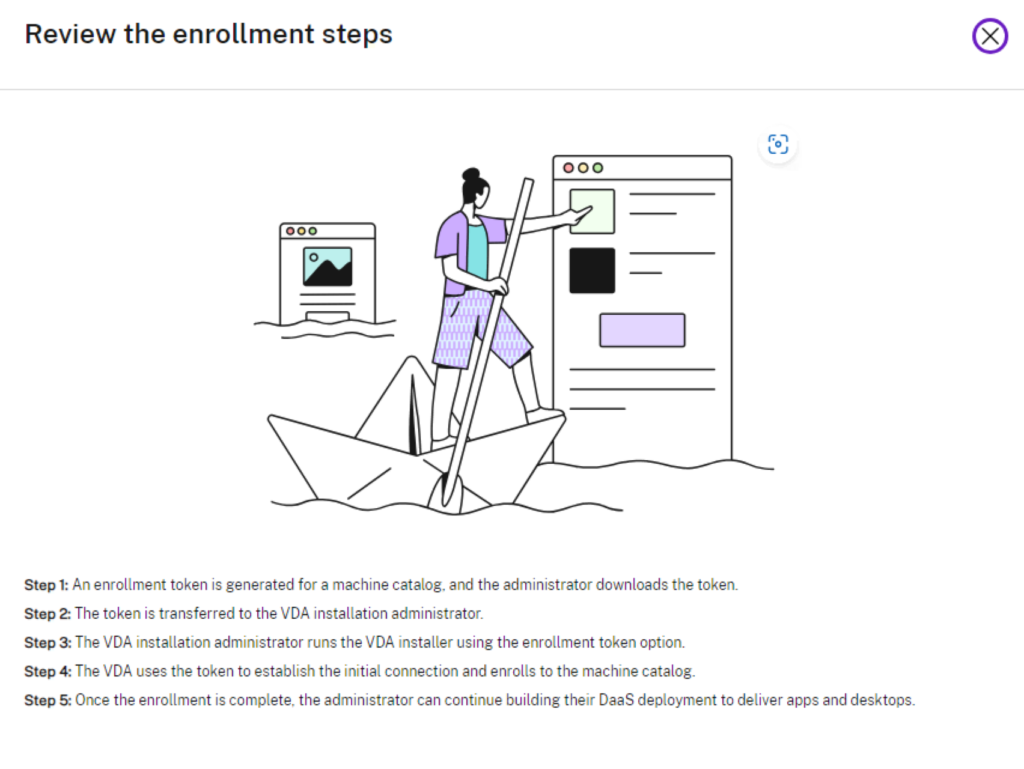

Die Installationssteps sind da ebenfalls in den „Review the enrollment steps beschrieben“

Ich habe diese neue Funktion genutzt um per Pipeline erstellte Azure AVD VMs in Citrix einzubinden, welche ich bisher über AVD genutzt habe. Somit habe ich nun eigentlich eine VDI die ich klassisch über Microsoft brokern und verbinden kann, jedoch zusätzlich auch über Citrix. Man könnte sich an dieser Stelle fragen, warum jemand die Citrix-Broker-Infrastruktur nutzen möchte, aber nicht die Citrix-Provisionierungsmethode für Azure (MCS) verwendet. Dafür kann es verschiedene Gründe geben, möglicherweise weil jemand eine automatisierte IaaS-Pipeline mit Bicep verwenden möchte, um die Kontrolle über die Bereitstellung und den Aufbau der Infrastruktur zu behalten, oder weil es andere Gründe gibt, die verhindern, dass Citrix-Techniken zur Erstellung von VMs genutzt werden. Ich möchte hier nicht mehr ins Detail gehen, sehe aber eine Möglichkeit, die Dinge anders zu machen, mehr Kontrolle zu gewinnen und trotzdem die Vorteile der Citrix-Technologien im Brokering und des ICA-Protokolls zu nutzen.

Da meine Maschinen nur im Azure-AD drin sind, ist es wichtig dass ich die Delivery Gruppe so konfiguriert habe, dass diese den LogonType auf AzureAD stehen hat. Dies habe ich mit dem Command

Set-BrokerDesktopGroup <DeliveryGroupName> -MachineLogonType AzureAD

bewerkstelligt.

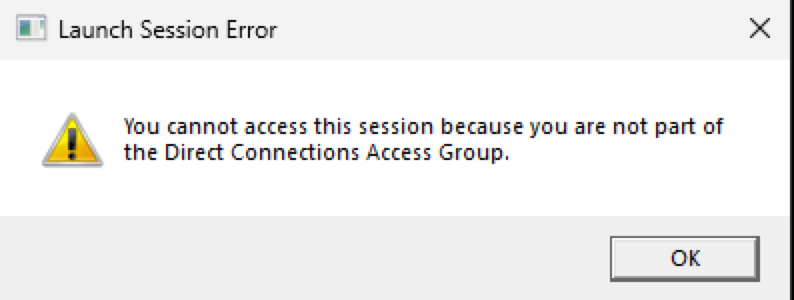

Weiter ist zu beachten, dass wenn ich auf die Maschine weiterhin auch ohne Citrix zugreiffen will, dass ich meinen Benutzer in die Gruppe Direct Connection Access aufnehme, ansonsten kriege ich beim Verbinden ohne Citrix folgende Meldung:

Dies sind meine ersten Berührungen mit dem neuen tokenbasierten Rollout des VDAs. Natürlich müssen diese Steps für eine Business Umgebung mit dem Token lösen und einsetzen automatisiert sein, was in meinem Hands-On experiment alles von Hand auf der grafischen Oberfläche gemacht wurde.